CentOS7クライアントをADドメインに参加させる [Linux]

今回はCentOS7クライアントをADドメインに参加させます![[るんるん]](https://blog.ss-blog.jp/_images_e/146.gif)

まず、ドメインコントローラーにアクセスできる事を確認します。

realm discover ドメイン名

# realm discover test-ad.local

Test-AD.local

type: kerberos

realm-name: TEST-AD.LOCAL

domain-name: test-ad.local

configured: kerberos-member

server-software: active-directory

client-software: winbind

required-package: oddjob-mkhomedir

required-package: oddjob

required-package: samba-winbind-clients

required-package: samba-winbind

required-package: samba-common-tools

login-formats: %U

login-policy: allow-any-login

test-ad.local

type: kerberos

realm-name: TEST-AD.LOCAL

domain-name: test-ad.local

configured: no

続いてドメインに参加します。

realm join ドメイン名

# realm join test-ad.local

Administrator に対するパスワード: ← パスワードを入力します

エラーが出なければ、これでドメインに参加できた筈です。

簡単![[exclamation&question]](https://blog.ss-blog.jp/_images_e/159.gif)

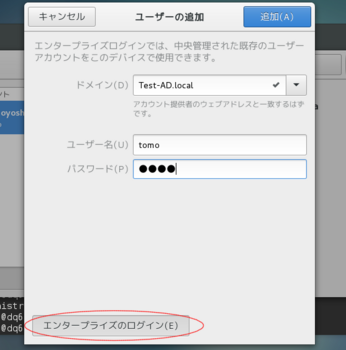

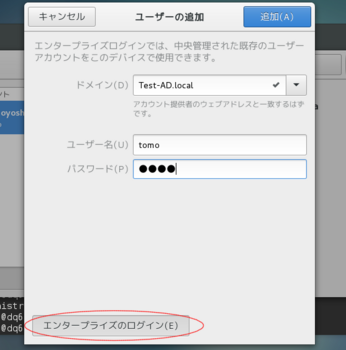

では、ドメインユーザーを追加してみます。

ユーザーの追加画面で「エンタープライズのログイン」をクリックし、

ドメインを参照し、ユーザー情報を入力します。

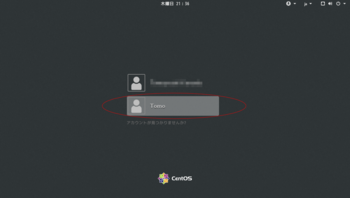

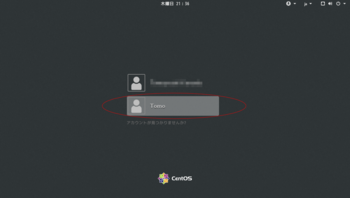

↓ハイ、ドメインユーザーが追加できました![[るんるん]](https://blog.ss-blog.jp/_images_e/146.gif)

一度ログアウトして、ドメインユーザーでログインします。

これで、WindowsもLinuxも合わせてユーザーの一括管理が可能になりました![[グッド(上向き矢印)]](https://blog.ss-blog.jp/_images_e/145.gif)

以上、「CentOS7クライアントをADドメインに参加させる」でした。

まず、ドメインコントローラーにアクセスできる事を確認します。

realm discover ドメイン名

# realm discover test-ad.local

Test-AD.local

type: kerberos

realm-name: TEST-AD.LOCAL

domain-name: test-ad.local

configured: kerberos-member

server-software: active-directory

client-software: winbind

required-package: oddjob-mkhomedir

required-package: oddjob

required-package: samba-winbind-clients

required-package: samba-winbind

required-package: samba-common-tools

login-formats: %U

login-policy: allow-any-login

test-ad.local

type: kerberos

realm-name: TEST-AD.LOCAL

domain-name: test-ad.local

configured: no

続いてドメインに参加します。

realm join ドメイン名

# realm join test-ad.local

Administrator に対するパスワード: ← パスワードを入力します

エラーが出なければ、これでドメインに参加できた筈です。

簡単

では、ドメインユーザーを追加してみます。

ユーザーの追加画面で「エンタープライズのログイン」をクリックし、

ドメインを参照し、ユーザー情報を入力します。

↓ハイ、ドメインユーザーが追加できました

一度ログアウトして、ドメインユーザーでログインします。

これで、WindowsもLinuxも合わせてユーザーの一括管理が可能になりました

以上、「CentOS7クライアントをADドメインに参加させる」でした。